-

勒索軟體攻擊橫行多年,企業不分產業別、不論規模大小都可能被攻擊,特別是近年來臺灣製造業屢屢成為犯罪集團鎖定目標,就在今年 4 月又傳出某電競電腦大廠遭攻擊並勒索 400萬美金,在駭客公布的截圖中包含該公司程式原始碼、資料庫、BIOS 韌體等資料。駭客更聲稱握有該公司 BIOS 的密鑰,恐怕能偽造其 BIOS 並安裝到用戶電腦中造成更大一波危害。究竟為何勒索軟體攻擊如此難防,在眾多同業受害的前車之鑑下,企業仍然無法全身而退?

勒索軟體攻擊鎖定製造業 中斷供應鏈出貨

相較於美國半導體設備大廠 MKS Instruments 在今年 2 月同樣遭受勒索軟體攻擊,電競電腦廠受到的影響算是輕微。MKS Instruments 不但遭駭客將製造與營業系統加密,使訂單處理、出貨流程與客戶服務受到影響,更導致約 2 億美金營收的損失。在該公司對美國證券交易委員會提交的報告中指出,某些廠區的營運受到勒索軟體攻擊而中斷,在攻擊之後一個月雖陸續復原但仍無法將所有受影響的製造與服務流程完全恢復營運。而 MKS Instruments 的客戶也因此受到連帶影響,美商應材在其第一季財報中揭露,因供應商遭受網路安全事件將影響應材第二季出貨,產業分析師皆表示該供應商指的就是 MKS Instruments。更雪上加霜的是,此次外洩的資料中疑似含有員工個資,包含銀行帳號、健康與醫療等隱私資料,已遭前員工提起法律訴訟。( 註 1 )

網路攻擊沒有結束的一天,類似的受駭案例不會消停。而勒索軟體攻擊之所以一再得逞,可以從People、Process、Technology 三角度來分析。首先談技術,近年在勒索軟體攻擊事件中經常看到駭客採用無檔案攻擊(fileless attack)的手法,直接在系統記憶體層注入惡意程式碼,而不需在硬碟載入惡意檔案,可成功躲避傳統防毒軟體的偵測,而將惡意程式模糊化、加殼等手法也經常可見,用以繞過資安防護設備的分析。

攻擊事件中除了有刁鑽的技術外,還利用人性弱點以及不夠完善的程序。模仿主管口吻的社交工程郵件很輕易讓缺乏警覺心的員工上鉤。不夠完善的弱點管理程序指的是,許多企業的機器設備仍繼續使用早期版本的作業系統,以為這些設備不對外連線就算沒有更新也不會有風險,然而真的是這樣嗎?

Mitre Engage 框架主動防禦 制敵機先

孫子兵法有云「知己知彼,百戰不殆」。非營利組織 Mitre 開發 Mitre Att&ck 攻擊資料庫,讓大眾了解駭客入侵的思維與戰術,而後以 Mitre Att&ck 為基礎,延伸發展出 Mitre Engage 框架,則是站在企業防守的角度談如何主動防禦。每個駭客組織的攻擊戰術有一定模式,Engage矩陣的用意就是在交戰過程中,先引誘對手出招,防守方就能據此搜集敵方情資,對照資料庫判斷是哪個駭客組織並先於對手出下一招前阻斷攻擊。

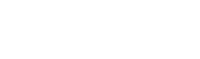

圖一、Mitre Engage矩陣可分為5大目標、9種方法及各方法之下的不同行動

Mitre Engage 談的不只是技術上的控制措施,還包括規劃與最後的檢討分析。整體可分為準備、執行(即Expose、Affect、Elicit)到理解等五大目標,強調在準備規劃階段需制定作戰目標,包括建立 storyboarding,也就是引誘對手出招的故事腳本,同時也須定義想中止交戰並退出時的情境條件。在與駭客的交戰過程也就是執行階段,可分為暴露、影響與引出等交戰目標,欲達目標可以使用不同的行動,例如使用誘餌來偵測對手的行動。最後經過交戰,在理解分析階段將得到許多可執行的網路威脅情資。最後 Engage 框架還能與企業既有環境整合,透過EDR等設備搜集資料、分析行為、比對資料庫與矩陣,最後採取主動防禦措施。

勒索軟體是最難對抗的攻擊種類,且勒索軟體攻擊事故越來越頻繁,是現今企業不得不重視此類風險,而解決方案只是勒索軟體防禦的一環,資安防禦佈局更需要全面地從人員、流程與技術同時著手。Electrum Cloud 蔚藍雲參考美國 FBI、國際電腦稽核協會等相關國際指引、法規標準,制定出「勒索軟體防禦策略建議表」,能貼合企業實務現況、產業、規模與需求,給予全面且合規的防禦策略建議。沒有資安長? 不知道怎麼做資安防禦?沒有關係,先找蔚藍雲專業策略諮詢顧問聊聊。

註 1. MKS Instruments Ransomware Attack Results in $200M Sales Hit

>> 延伸閱讀